ľ�R���҂����� �����[�����Ɂ�����C����Ϣ

���ߣ����� ��Դ����վ �r�g��2018-08-06 �c����204��

���������������������뵽�Ĵ�Ŷ���ʹ���ļ����ܵķ�ʽ�����ǣ��@�N��ʽ������Ҫ�ڌ�������X�ϰ��bͬ�ӵļ���ܛ��������֪����ļ����ܴa���܉��ļ����_���@��һ����ǰ�����P���^�̾��@�÷dz������ˡ�

������ô���Ƿ���һ�N���õķ������������Á��[���҂������ܣ����܉��ڙ�����p���˽�@Щ�C����Ϣ��?

������һ�ο��������^���У����е�һ���鹝���ܵ����l���@������������һ���ѽ��������ĿƌW�ң����䱻����֮�]�аl�F���ɵ��Ԓӛ䛣�Ҳ�]�аl�F�������κΙC���ęn��ֻ�������ӵ��֙C�ϣ��l�F��һ��������Ƭ����Ƭ�İl�����ھ���������֮�r��ǰһ�졣

������Щ��֪���@���ƌW�����о����ݵ��ﷸ�����J���@����Ƭ�]���κ���̎�����ǣ������ҵĿƌW�ң��s�l�F�@����ͨ��1024*768��Ƭ�ļ��Ĵ�С�Ю������Ķ����������Ƿ����������ܣ���ͨ�^���P��ܛ�����ɹ�����Ƭ�з��x���cԓ�ƌW�����P���������ࡣ

�����������@���ҕ���еĈ������y�������@λ�������ĿƌW�Ҿ���ʹ���ˮ�ǰ�����ľ�R�����T�õ��[���ֶΣ��ɹ����Լ���Ҫ�����ęC����Ϣ���[�ص���һ���Լ�����Ƭ�ļ����У��Ķ��ɹ��_�^�˚��������ﷸ�����@Щ�C����Ϣ���Ա������ĵķ����ҵĿƌW�����l�F��

���������@�����������f�����҂���ȫ���������cľ�R�[����ͬ���ֶΣ����҂���Ҫ�[�ص��[˽��Ϣ�������DƬ�ļ����У��Ķ����˽�����J���@ֻ��һ����ͨ�ĈDƬ��Ҳ�Ͳ����p��й©���е������ˡ�

�������ǣ�����һЩ�����Dz�̫����ľ�R�����ģ��mȻ֪������ʹ��ľ�R������ļ���������������ͬ�rҲ�����Լ�������ȫ����ľ�R��ʹ�ã�������ʹ��ľ�R���^���У�һ��С�ĕ���ɸ���İ�ȫ���{���@�N���������п�ԭ�ģ�����ľ�R�ѽ��҂���������ˡ�

�����䌍���҂�����һ����Ҫʹ��ľ�R����������ļ����������ģ��F�ڣ��ѽ���һЩ���ߣ���ȫ�����p�Ɏ��҂�����@Щ����������Encrypt Text in Pic��Tipi Text in picture���Լ����Ӻ������ġ��[���������DƬ����ܛ����

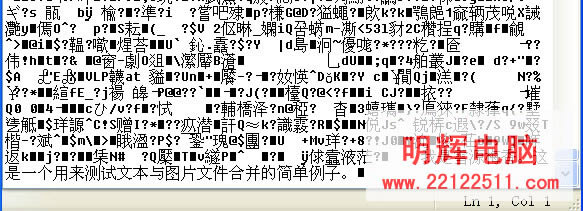

�����ԡ��[���������DƬ��ܛ���������������d����ֻ�茢��≺�Ϳ���ʹ�������\�к�����������D1��ʾ��ֻ�ǣ��ڽ≺ԓܛ��֮ǰ������ȴ_��ϵ�y���ѽ��\����360��ȫ�lʿ�Ȱ�ȫܛ������Ҫ��ԓ�ļ���һЩ����汾�У������ٶ��Ѱԣ��Լ����Ԅ���IEĬ�J��퓡����ǣ������@���ߣ��������]��ʲô���}����ҿ��Է���ʹ�á�

����

�����D1 ܛ����������

������������ʾ���������оͿ��Կ�ȥ���ļ��ĺϲ������dz����Ρ���ԓ��������ͨ�^�Γ����DƬ�����o�x�����ʹ�õĈDƬ��Ȼ��ͨ�^�Γ����ļ������o�x��Ҫ�[�ص�TXT�ļ����نΓ����ϳɡ����o���ڏ����ı����DƬ�ļ��Č�Ԓ���У���ϲ�����ļ�ȡһ���������֣����x��λ�ú�Γ����_�������Ϳ��Ԍ�TXT�ļ��ϲ����x��ĈDƬ�С�

�����ļ��ϲ����p���@���ϲ���ĈDƬ�ļ������_ֻ�LjDƬ������Ҫ��鿴���б��[�ص��ı����ݣ�����ͨ�^ӛ�±������_ԓ�DƬ�ļ�����һ��y�a������҂��Ϳ��l�F�����������ı������ˡ��鿴�[���ڈDƬ���ı��ă�����D2��ʾ��

����

�����D2 ���_�[���ڈDƬ���ı�����@ʾ�Y��

����Ҫע����ǣ��҂��ھ����ı��ļ��r����Ì��������ı����ݏĵڶ����_ʼݔ�룬�@�����ѩԴ÷���ڴ��_�ô�ܛ���ϲ���ĈDƬ�r���l�F�ı��ļ���һ�еă��ݲ��ܱ������@ʾ��

�������⣬ͨ�^��COPY����Ҳ�����_��ͬ�ӵ�Ч����ֻ��Ҫ��CMDģʽ�£�ݔ�롰Copy 001.jpg/b+002.txt/a 003.jpg������Ϳ��Ԍ�002�ı��ļ��c001�DƬ�ļ��ϲ���003.jpg�DƬ�ļ���ͬ�ӣ��p��003���_���LjDƬ����ӛ�±����_003�����ܰl�F�ı����ݡ�

����ͨ�^�����@�N�cľ�R�[�ط�ʽ��ͬ���ֶΣ��҂������Á��[�ؙC����Ϣ���ֲ���Ҫ����ķ��������������@�ӵĺ÷������҂���ʲô���ɲ�ȥʹ����?

- ��һƪ�� ���Ӱ�Fһ����̎��������ȥ�Ӱ�Fһ��

- ��һƪ�� Windows 7ϵ�y�ڴ��C��B���^�m���d

���P��x

�����YӍ

-

ϵ�y����������̎�����a

ϵ�y����������̎�����a -

ʹ��˷ŵ��΄ՙ���߅�����ڙڕr�����@ʾ����

ʹ��˷ŵ��΄ՙ���߅�����ڙڕr�����@ʾ���� -

���NѸ���P�C�k��

���NѸ���P�C�k�� -

һ����ʮ����X����

һ����ʮ����X���� -

���ҌW����X���½Ǖr�g̎�@ʾ�Լ�����

���ҌW����X���½Ǖr�g̎�@ʾ�Լ����� -

7����ʡ�O�Õr�g����XС����

7����ʡ�O�Õr�g����XС���� -

�űP��ƬѸ�������k��

�űP��ƬѸ�������k�� -

С���Ʉh����ݷ�ʽ�D���ϵļ��^

С���Ʉh����ݷ�ʽ�D���ϵļ��^ -

����̎����ʽ�h���h���˵��ļ�

����̎����ʽ�h���h���˵��ļ� -

���տ���I�����ҌW�ɞ���X����

���տ���I�����ҌW�ɞ���X���� -

����MAC��ַ���o�W���k�¡������C��

����MAC��ַ���o�W���k�¡������C�� -

�@�^����ϵ�y���ھW���ϾW�����X

�@�^����ϵ�y���ھW���ϾW�����X -

���k���ҵ��`�h���ļ�

���k���ҵ��`�h���ļ� -

![�傀�k���P�]���P�ԄӲ��ż���](/upload/noimg.jpg) �傀�k���P�]���P�ԄӲ��ż���

�傀�k���P�]���P�ԄӲ��ż��� -

��ô�O�ø��õ��Z��Ч��

��ô�O�ø��õ��Z��Ч�� -

���I�P���������

���I�P��������� -

���ҕ������

���ҕ������ -

���������O���[���ļ��A

���������O���[���ļ��A -

�p���o�����_�P�����ļ��A��ԭ��̎���k��

�p���o�����_�P�����ļ��A��ԭ��̎���k�� -

�����h���������ļ����傀�k��

�����h���������ļ����傀�k��

���T����

���]�Α�

�Qһ�Q-

����ԘI���f���������M���d-����ԘI���f���Α����M���dv1.0.0

����ԘI���f���������M���d-����ԘI���f���Α����M���dv1.0.0 -

һ������o��ֵ��-һ���������M�o��ֵ�����dv1.0.0���׳��

һ������o��ֵ��-һ���������M�o��ֵ�����dv1.0.0���׳�� -

��ָ�������Α����d-��ָ���������dv0.1b

��ָ�������Α����d-��ָ���������dv0.1b -

����˹����һԪ�̳ǰ�(��δ�Ͼ�)-����˹����һԪ�o���̳ǰ��A�sv0.0.1һԪ�����

����˹����һԪ�̳ǰ�(��δ�Ͼ�)-����˹����һԪ�o���̳ǰ��A�sv0.0.1һԪ����� -

��ī����qq��-��ī����qq��䛰����dv4.0.0

��ī����qq��-��ī����qq��䛰����dv4.0.0 -

�������Ű����M��-�����������İ����M���dv1.1.2���M������

�������Ű����M��-�����������İ����M���dv1.1.2���M������ -

Ȥ��ç�ļo�Α�-Ȥ��ç�ļo�������dv1.0.0

Ȥ��ç�ļo�Α�-Ȥ��ç�ļo�������dv1.0.0 -

��ʬԽҰ���Пo���@ʯ��-��ʬԽҰ���Пo���X���dv1.2.4�İ�

��ʬԽҰ���Пo���@ʯ��-��ʬԽҰ���Пo���X���dv1.2.4�İ� -

�����ӛ���³��������v24-�����ӛDNF�o���@ʯ��v1.0

�����ӛ���³��������v24-�����ӛDNF�o���@ʯ��v1.0

��������

- �˚�����