- 13星galaxy s7機身尺寸是多少 3星s7機身尺寸介紹

- 23星galaxy s7edge機身尺寸是多少 3星s7edge機身尺寸介紹

- 3lumia950xl與3星galaxy s6edge+相機比較視頻

- 4華為暢享5s與榮耀暢玩5x哪一個好 華為榮耀暢玩5x與暢享5s比較

- 5華為暢享5s與樂視1s哪一個好 樂視超級手機1s與華為暢享5s比較

- 6華為暢享5s與榮耀6哪一個好 華為榮耀6與華為暢享5s比較

- 7華為暢享5s與榮耀7哪一個好 華為榮耀7與華為暢享5s比較

- 8華為暢享5s與榮耀4c哪一個好 華為榮耀4c與華為暢享5s比較

- 9oppo r7plus與小米note頂配哪一個好

- 10oppo r7plus好還是華為mate7好 華為mate7與oppo r7plus比較

- 11oppo r7plus與oppo r7的區別 oppo r7與oppo r7plus比較

- 12華為mate8與oppo r7plus比較 oppo r7plus好還是華為mate8好

勒索病毒 WannaCry 的影響本周已經減弱, 但是由于新變種出現, 防御工事依然刻不容緩。 本文按照勒索病毒發展的時間線順序, 整理了全球性論壇 Reddit 上各國網友的有趣言論和吐槽, 也展現了勒索病毒的發展變化趨勢。

蔓延全球的勒索病毒 WannaCry 讓全球 PC 電腦用戶惶惶不安, 紛紛加強防護, 這個 5 月 12 日首次在西班牙電信部門發現的病毒, 短時間內從伊比利亞半島擴散至英國, 最終蔓延全球。 截至 5 月 16 日, WannaCry 勒索病毒已擴散至 100 多個國家和地區, 包括醫院、教育機構、政府部門都無一例外遭受攻擊。 截至目前, 全球攻擊案例超過 7.5 萬個。

國家資訊安全漏洞庫(CNNVD)的分析報告指出, WannaCry 勒索軟件主要使用針對微軟 Windows 系統漏洞工具“永恒之藍”(EternalBlue)傳播擴散。

▲ Wannacry 病毒在攻擊 Windows 使用者時, Linux 使用者在上面看戲。

2017 年 4 月 14 日, 黑客組織 Shadow Brokers(影子經紀人)公布了黑客組織 Equation Group(方程序組織)的部分泄露檔案, 中有多個 Windows 作業系漏洞的遠程指令執行工具, 其中即包括 WannaCry 勒索軟件攻擊事件利用的“永恒之藍”工具。

WannaCry 勒索軟件借助“永恒之藍”漏洞工具, 透過 Windows 操作系統在 445 端口的安全漏洞(CNNVD-201703-721~CNNVD-201703-726), 潛入電腦加密多種檔案類型, 并彈出對話框, 向用戶索要贖金(以比特幣支付)用于解密。

英國最先受到波及, 遭到非常嚴重的打擊, 英國國家健康服務中心(UK National Health Service, NHS)確認當機。 英國公眾對英國政府是否利用軟件后門監視用戶資訊表示懷疑, 他們調侃“英國最好趕緊習慣這些事情, 因為英國首相德蕾莎·特雷莎·梅要求所有操作系統和社交類 App 強制保留后門, 以便監控。 當然, 黑客也能利用這些后門。 想像一下, 當黑客利用手機和電腦里的強制性 Kill Switches, 讓我們回到 1980 年代吧。 萬一這事發生了, 德蕾莎·梅要被扔多少臭雞蛋!”

▲“德蕾莎·特雷莎·梅(首相)知道 Linux 的存在嗎?”“別擔心, 德蕾莎·特雷莎·梅會讓那些 Linux 工程師給所有 Linux 系統寫入后門!那又不難。 ”

隨著事態發展, 有人建議:“官方應該在網絡空間里, 以真實空間的同樣規則應對武器(指病毒)。 ”

于是有人回覆:

▲“這能行嗎?──抱歉先生, 我們需要檢查您的筆記本電腦, 以防有 cyber 武器, 我需要一個 USB port。 ”

然后有人回覆:“但我覺得黑客可以把電腦變成炸彈。 ”

日常酸三星的時候來了:“三星已經把 Note 7 變成炸彈了。 ”

▲ WannaCry 蔓延全球, 但是在澳洲看起來沒那么嚴重。

WannaCry 在澳洲還沒有大規模感染案例, 于是有人這么酸自己:

▲“我們澳洲就沒有受到攻擊, 因為我們還在下載病毒呢。 ”

“嗯, 會有更多贖金的, 沒事。 ”

5 月 13 日晚上, 一名英國研究員發現, WannaCry 不斷嘗試進入一個極其特殊、尚不存在的網址, 在他花 8.5 英鎊注冊該域名之后, 發現 WannaCry 的傳播居然被阻攔了。 無意間發現的 WannaCry 隱藏開關(Kill Switch)域名, 竟然遏止了病毒進一步擴散。

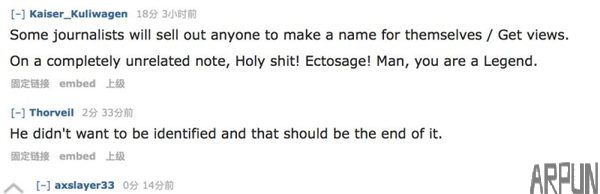

關于這位英雄, 媒體大量報導, 曝光了其個人資訊, 全球網友都沸騰了。

▲“一些記者為了自己的名聲, 可以出賣任何人。 (ps. 我的天!你可真是一個英雄!)”

“他不想被認出來, 媒體應該不要再報導他了。 ”

“但……但……但是自由屬于媒體啊!(滑稽)”

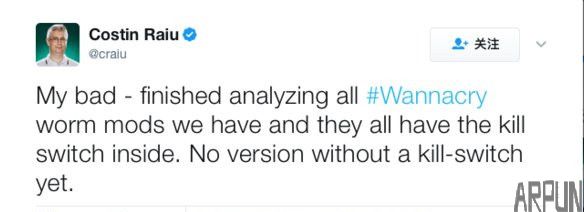

5 月 14 日, 據卡巴斯基實驗室所說, WannaCry 勒索病毒出現變種“WannaCry 2.0”, 這個變種取消了 Kill Switch, 無法透過注冊某域名來關閉傳播, 因此速度可能會更快。

5 月 14 日晚上, 卡巴斯基實驗室全球研究與分析主管 Costin Raiu 在 Twitter 上道歉, 表示之前的說法不正確, 在完成所有 WannaCry 病毒程序碼分析后, 并沒有發現不帶 Kill Switch 的變種病毒。 因此 WannaCry2.0 并不存在。

▲ Costin Raiu 的道歉。

微軟把球踢給 NSA, NSA 沒接, 美國又踢給北韓

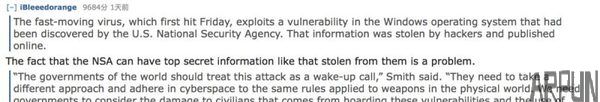

事件過程中, 美國國家安全局(NSA)的影子一直出現在報導當中, 揮之不去。

微軟批評 NSA, 認為 NSA 在 WannaCry 爆發過程中難辭其咎。 微軟認為, 美國政府搜集、囤積軟件漏洞, 并對微軟 Windows 系統 SMB 漏洞知情不報, 才使電腦門戶大開。 黑客組織 Shadow Brokers 從 NSA 盜取了 NSA 囤積的 Windows 漏洞, 讓 Windows電腦遭到 WannaCry 入侵和綁架, NSA 是始作俑者。

蘋果 2016 年被 FBI 要求開發一個繞過 iOS 安全措施(輸入 10 次錯誤密碼后抹去 iOS 設備全部資料)、可獲取 iOS 設備資訊的全新版本, 但 CEO 庫克拒絕了。 看來庫克知道, NSA 等國家機關無法保證這些漏洞不落入他人之手。

▲ NSA 居然有機密資訊, 而且還被偷了?這是個大問題啊!

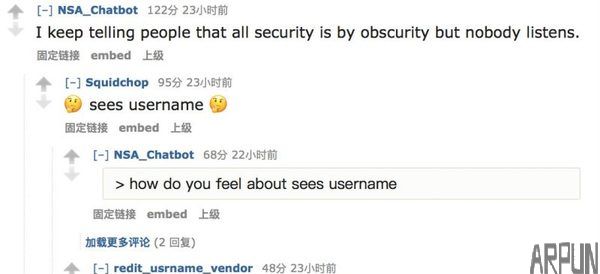

▲ NSA_Chatbot 說:“我之前說了吧, 安全基于模糊的資訊, 你們都不聽啊!”

redit_usrname_vendor 回覆:“現在你們知道為什么我們給他這個名字了吧!”

面對受 NSA 監控、中國電腦也有許多癱瘓的現狀, 一群青年發出如上聲音:“老子寧愿被 NSA 監控, 也不愿意中國政府監控。 ”

還有人回覆他說:“美國人就應該被美國人監控, 讓這些外國監控程序滾回家吧!”

美國監控也是監控啊

5 月 16 日上午, NSA 對微軟的指責做了回應, 美國國家安全顧問湯姆·波塞特(Tom Bossert)說, “勒索贖金的程序碼不是由 NSA 的工具開發出來的, 這種工具是由犯罪方開發的, 也就是潛在的罪犯或外國國家。 ”他沒有談到勒索病毒的基礎──利用漏洞的初始程序碼──是否與 NSA 的網絡工具有關。

Google、賽門鐵克和卡巴斯基的安全研究人員報告稱, 勒索軟件可能與北韓黑客組織 Lazarus Group有關。

卡巴斯基研究室安全人員表示, 研究了早期蠕蟲病毒版本與 2015 年 2 月的病毒樣本發現, 其中部分相似的程序碼來自卡巴斯基之前關注的北韓黑客團隊 Lazarus Group, 程序碼的相似度遠超正常。 卡巴斯基認為本次流行的 WannaCry 勒索病毒與之前的沖擊波病毒出自同一黑客團隊。

然而這是一個猜測, 并沒有定論。

▲“北韓沒啥影響嘛, 一定是偉大的紅星系統太出色了!”

駭全球電腦之意不在錢, 而在 NSA?

最新統計顯示, WannaCry 幕后團體從這次攻擊中賺到的錢只 5.9 萬美元多一點, 利潤非常少。

且由于 WannaCry 要求用戶 3 日內支付價值 300 美元的比特幣為贖金, 超時贖金將會翻倍, 7 天后不支付將永久加密檔案。 但黑客是不是低估了人類的反應能力, 有人透過修改系統時間成功拖延計時。

很重要的一點, 就是任何試圖從 WannaCry 使用的 3 個帳戶取出比特幣的作業都會被全世界的執法機關發現, 這意味著 WannaCry 背后的黑客無法隱秘地取出 1 分錢──黑客朋友是不是不想拿到錢啊……

甚至交贖金之后, 也可能贖不回檔案, 因為 WannaCry 是人工客服!人們只能透過 WannaCry 的客服聯系方式獲得解密金鑰, 但是他們壓根沒有任何回應!人與人之間的信任呢?

可能他們只是想讓 NSA 難堪?

最新訊息是:騰訊安全反病毒實驗室 5 月 16 日表示, 觀測發現部分勒索病毒樣本已經從“想哭”(WannaCry)變成“想妹妹”(WannaSister)了。

盡管該病毒已可有效防御, 且本周開始病毒的傳播已減弱, 但病毒還出現變種, 安裝修補程序刻不容緩哪!

推薦資訊 總人氣榜

最新教程 本月人氣

- 1Intel回應最新安全漏洞:未來幾周內修好

- 2Intel處理器又雙叒叕曝漏洞:二代酷睿起全受影響

- 3Intel怒飚5GHz 28核心!竟用上1770W壓縮機

- 4Intel 10nm暗藏神技能:主流首次支持AVX-512指令集

- 5Intel 10nm難產 AMD賺大:股價漲了 評級高了

- 6Intel下代發燒平臺Cascade Lake-X曝光

- 7AMD二代銳龍處理器獲3項大獎:Ryzen 7 2700X登年度CPU

- 8AMD EPYC霄龍歷史性突破:正式登陸亞馬遜AWS

- 9希捷公布機械硬盤容量路線圖:100TB都不是事兒

- 10對標英特爾 AMD基礎級處理器速龍200GE實測:表現贊

- 11單條最大512GB!Intel開始部署傲騰非易失性內存條

- 12AMD芯片總監單干 推出超過Intel的AI芯片

- 1華為p8與oppo r7plus比較評測 oppo r7plus好還是華為p8好

- 2華為mate8與oppo r7plus比較 oppo r7plus好還是華為mate8好

- 3oppo r7plus與oppo r7的區別 oppo r7與oppo r7plus比較

- 4oppo r7plus好還是華為mate7好 華為mate7與oppo r7plus比較

- 5oppo r7plus與小米note頂配哪一個好

- 6華為暢享5s與榮耀4c哪一個好 華為榮耀4c與華為暢享5s比較

- 7華為暢享5s與榮耀7哪一個好 華為榮耀7與華為暢享5s比較

- 8華為暢享5s與榮耀6哪一個好 華為榮耀6與華為暢享5s比較

- 9華為暢享5s與樂視1s哪一個好 樂視超級手機1s與華為暢享5s比較

- 10華為暢享5s與榮耀暢玩5x哪一個好 華為榮耀暢玩5x與暢享5s比較

- 11lumia950xl與3星galaxy s6edge+相機比較視頻

- 123星galaxy s7edge機身尺寸是多少 3星s7edge機身尺寸介紹